Tenable One Cloud Exposure

하나의 강력한 CNAPP으로 멀티클라우드 및 하이브리드 환경 전반에서 구성 오류, 위험한 권한 및 취약성에 의해 발생하는 공백을 해결하여 클라우드 침해를 방지하고 클라우드 위험을 줄입니다.

빠른 링크

고유한 환경에 맞게 사용자 지정된 Tenable의 클라우드 보안에 특화된 도구

멀티클라우드 환경 전반에서 가시성과 컨텍스트로 클라우드 위험 노출을 해결

정확하게 그리고 확신을 갖고 클라우드 보안 위험을 찾아서 우선 순위를 지정하고 보안 위험을 줄이기

Tenable One 위험 노출 관리 플랫폼의 일부분인 Tenable One Cloud Exposure를 선택하여 모든 클라우드 리소스, ID 및 위험에 대한 심도 있는 통찰을 얻으십시오. 위험 노출 관리를 확장하여 멀티클라우드 및 하이브리드 클라우드 환경으로 포함한 전체 공격 표면의 보안을 유지합니다.

Tenable One Cloud Exposure 리뷰

Tenable이 Gartner 보고서, '2025 Gartner® Peer Insights™ Voice of the Customer for Cloud-Native Application Protection Platforms'에서 '고객의 선택'으로 선정

Tenable one

Tenable One에서 사용 가능: 전 세계에 유일한 AI 기반 위험 노출 관리 플랫폼

Tenable One은 최근 보안의 핵심적 도전 과제, 즉 사이버 위험의 파악 및 대응에 대해 깊게 나눠진 접근 방식을 해결합니다. 빠르게 공백을 파악하고 해결하기 위해 공격 표면 전반에서 보안 가시성, 통찰 및 작업을 통합하여 위험을 제거합니다. 고객은 Tenable One을 사용하여 위험 순위가 높은 사이버 약점을 제거하고 IT 인프라부터 클라우드 환경과 중요 인프라와 그외 환경을 공격에서 보호합니다.

CNAPP FAQ

-

어디에서 Tenable Cloud Exposure Management의 설명서 및 릴리스 정보를 찾을 수 있습니까?

-

Tenable 제품의 기술 설명서는 https://docs.tenable.com을 참조하십시오. 릴리스 정보 및 설명서를 확인하려면 Tenable Cloud Exposure Management 계정에 로그인해야 합니다. 기술 설명서 및 릴리스 정보에 액세스하려면 Tenable 담당자에게 문의하십시오.

-

Tenable Cloud Exposure Management과 Tenable One의 차이점은 무엇입니까?

-

Tenable Cloud Security는 독립형 제품으로 또는 Tenable One 위험 노출 관리 플랫폼의 일부분으로 구입할 수 있습니다. Tenable One과 조합하면 Tenable Cloud Exposure Management는 전통적 네트워크, 온프레미스 서버, 운영 기술 및 퍼블릭 클라우드를 포함하는 전체 IT 환경에 대한 포괄적 가시성을 제공합니다. Tenable One의 일부분으로 Tenable Cloud Exposure Management를 구입하여 조직은 Tenable 구입을 하나의 계약으로 통합하고 위험 노출 보기와 같은 추가적 기능에 액세스할 수 있습니다.

-

Tenable Cloud Exposure Management는 어떤 클라우드 및 클라우드 네이티브 도구와 통합됩니까?

-

Tenable Cloud Exposure Management는 AWS, Azure, GCP를 비롯한 모든 주요 클라우드 공급자와 통합될 뿐만 아니라 AWS Control Tower 및 Entra ID와 같은 다양한 클라우드 공급자 서비스도 지원합니다. Tenable Cloud Exposure Management를 티켓팅, 알림 및 SIEM 도구와 통합하여 티켓 제출 및 푸시 알림 보내기를 지원하고 Jira, Slack, Microsoft Teams 및 이메일 통합 도구와 같은 표준 커뮤니케이션 도구를 활용하여 조직 내에서 확장할 수 있습니다.

-

Tenable Cloud Exposure Management는 어떤 ID 공급자를 지원합니까?

-

Tenable Cloud Exposure Management는 Entra ID, Google Workspace, Okta, OneLogin 및 Ping Identity를 포함한 다양한 IdP와 통합됩니다. 이런 IdP 통합을 통해 클라우드 계정과 연결된 전체 페더레이션 사용자 및 그룹을 찾아내고 권한 부석 및 ID 인텔리전스를 제공합니다.

-

Tenable Cloud Exposure Management에서는 어떻게 고객의 데이터를 보호합니까?

-

Tenable에서는 중요 데이터를 보호하기 위해 강력한 암호화 및 액세스 제어를 적용하여 워크로드의 안전을 확인합니다. 과도한 권한과 오랜 잔존하는 액세스의 허용을 제한합니다. Tenable은 침해가 발생하는 경우 블래스트 반경을 줄여 중요 데이터를 보호합니다. Tenable Cloud Exposure Management에서 고유한 클라우드 환경의 데이터 보호 및 개인 정보 보호를 보장하는 방식에 대한 자세한 정보는 Tenable 담당자에게 문의하십시오.

-

타사 공급자를 관련하지 않고도 Tenable Cloud Exposure Management를 사용할 수 있습니까?

-

예. Tenable Cloud Exposure Management 사용자는 환경에 대한 추가 기능으로 계정 내 스캐닝을 구입할 수 있습니다. 이 기능은 좁은 데이터 정보 보호 표준 및 규제를 활용하는 조직의 워크로드 온사이트 스캐닝을 지원합니다. 계정 내 스캐닝은 클라우 계정 내에서 수행하여 데이터는 환경 밖으로 나가지 않습니다.

-

어떻게 Tenable Cloud Exposure Management를 구입할 수 있습니까?

-

Tenable Cloud Exposure Management를 구입하려면 지역 인증 파트너와 협력하거나 Tenable 담당자에게 문의할 수 있습니다. 여기를 클릭하여 Tenable Cloud Exposure Management 데모를 요청

-

Tenable Cloud Exposure Management는 조기 개입(shift-left) 및 IaC 보안을 지원합니까?

-

Tenable Cloud Exposure Management는 Terraform, CloudFormation 및 Kubernetes 매니페스토를 포함하여 IaC 템플릿에서 구성 오류, 규정 준수 공백 및 정책 위반을 스캔하여 개발 파이프라인에 직접 보안을 포함합니다. 이런 조기 개입(shift-left) 접근 방식은 소스에서 위험을 찾아내어 이후에 높은 비용의 수정을 줄이고 DevOps 및 SecOps 팀 사이에 공유 보안 워크플로우를 가능하게 만듭니다.

-

Tenable Cloud Exposure Management에서는 클라우드 수정 워크플로의 우선 순위를 지정할 때 어떤 요소를 고려합니까?

-

Tenable Cloud Exposure Management는 3개 측면을 고려하는 컨텍스트 기반 위험 모델을 사용합니다.

- 위협 탐지 및 인텔리전스: 취약성에 대한 활성 악용 또는 알려진 개념 증명이 있습니까?

- 위험 노출 컨텍스트: 영향을 받는 리소스는 공개적으로 액세스 가능하거나 권한이 과도하거나 유해한 조합이 되는 다른 약점에 연결되어 있습니까?

- 자산 중요도: 리소스는 규제 대상 데이터(PII/NPI)를 저장하거나 매출 생성 서비스를 지원하거나 프로덕션 환경에서 운영됩니까?

3개 요소를 조합하여 팀은 일반적 심각도 점수를 넘어 실제로 비즈니스를 위험하게 만들고 실제 위험 노출의 영향에 따라 수정을 집중합니다.

-

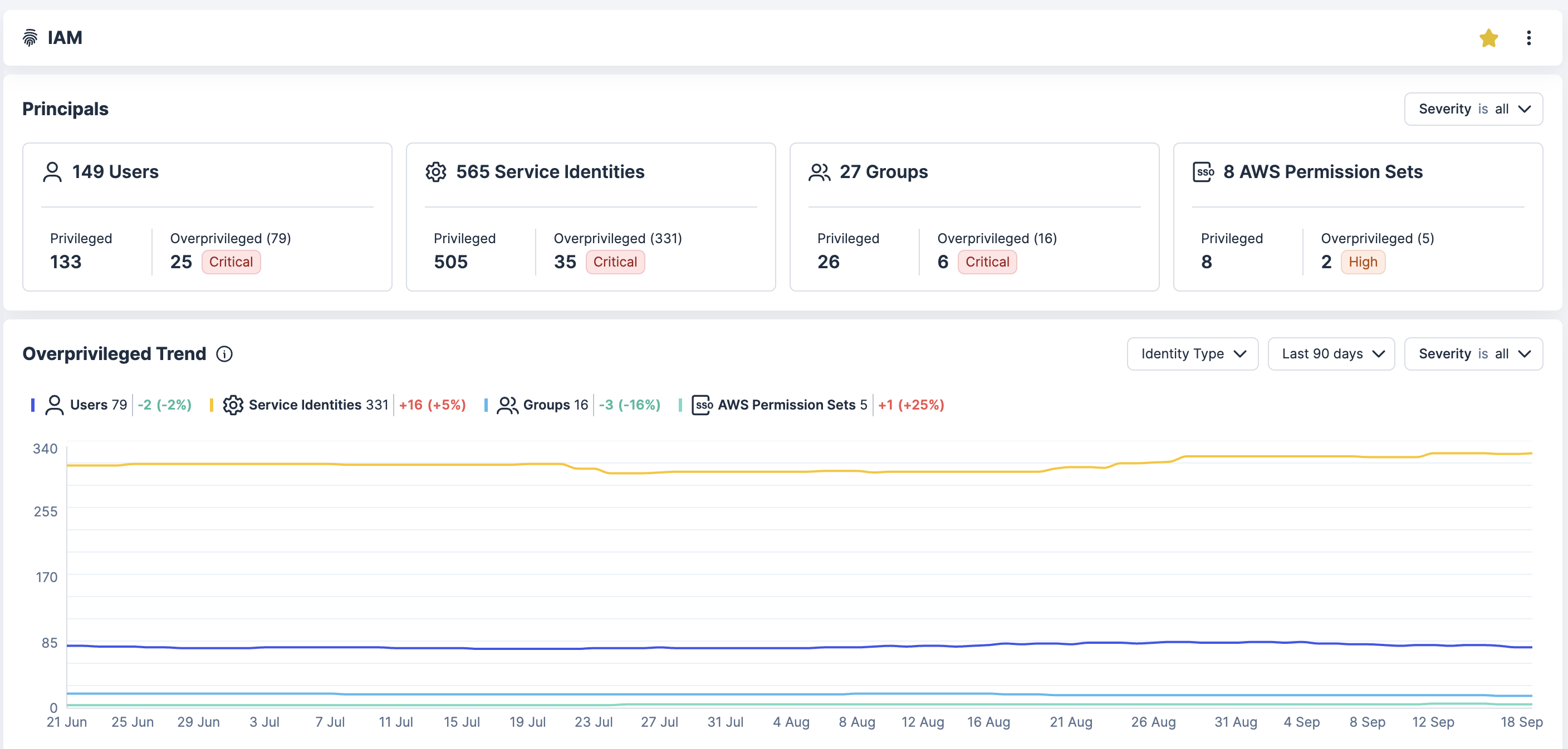

Tenable Cloud Exposure Management에서는 클라우드 ID 및 액세스 위험을 관리하기 위해 어떤 도구를 제공합니까?

-

Tenable Cloud Exposure Management는 AWS, Azure 및 GCP 전반에 권한을 연속적으로 분석하는 통합된 CIEM 기능을 포함합니다. 작동되는 권한을 매핑하여 유해한 조합 및 숨겨진 공격 경로를 공개하고 오래된 또는 과도하게 폭넓은 액세스에 플래그를 지정하고 just-in-time(JIT) 액세스 컨트롤을 지원하여 최소 권한 원칙을 적용합니다. 자동화된 수정 워크플로는 보안 팀이 개발 속도에 지장을 주지 않으면서 규모에 맞게 적합한 범위의 권한을 부여하도록 합니다.

_EasiestSetup_EaseOfSetup.png)

Tenable One

데모 요청

전 세계에서 선도적인 AI 기반 위험 노출 관리 플랫폼입니다.

감사합니다

Tenable One에 관심을 가져 주셔서 감사합니다.

담당자가 곧 연락할 것입니다.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success